Introduction à la formation Cybersécurité des systèmes embarqués

Vue d’ensemble des vulnérabilités courantes et impératifs de sécurisation : protection réseau, sécurité physique, et propriété intellectuelle.

Analyse des différences en termes de sécurité entre MCU et MPU.

Examen des obstacles techniques et opérationnels à la sécurisation.

Catégorisation et analyse des attaques

Exploration de vulnérabilités connues, outils de rétro-ingénierie matérielle et logicielle.

Méthodologies d’analyse passive et active, techniques d’exploitation : RF, réseau, logicielles, attaques physiques.

Exemple d’activités pratiques : sécurisation de la clé Wookey.

Élaboration de stratégies défensives

Aperçu des principales régulations et normes de sécurité.

Définition des problèmes de sécurité, analyse des risques.

Exemple d’activités pratiques : création d’une cible de sécurité pour des applications spécifiques.

Principes de cryptographie

Techniques et algorithmes de cryptographie symétrique et asymétrique : AES, RSA, ECDSA.

Utilisation des algorithmes de hachage et de MAC, gestion et diversification des clés.

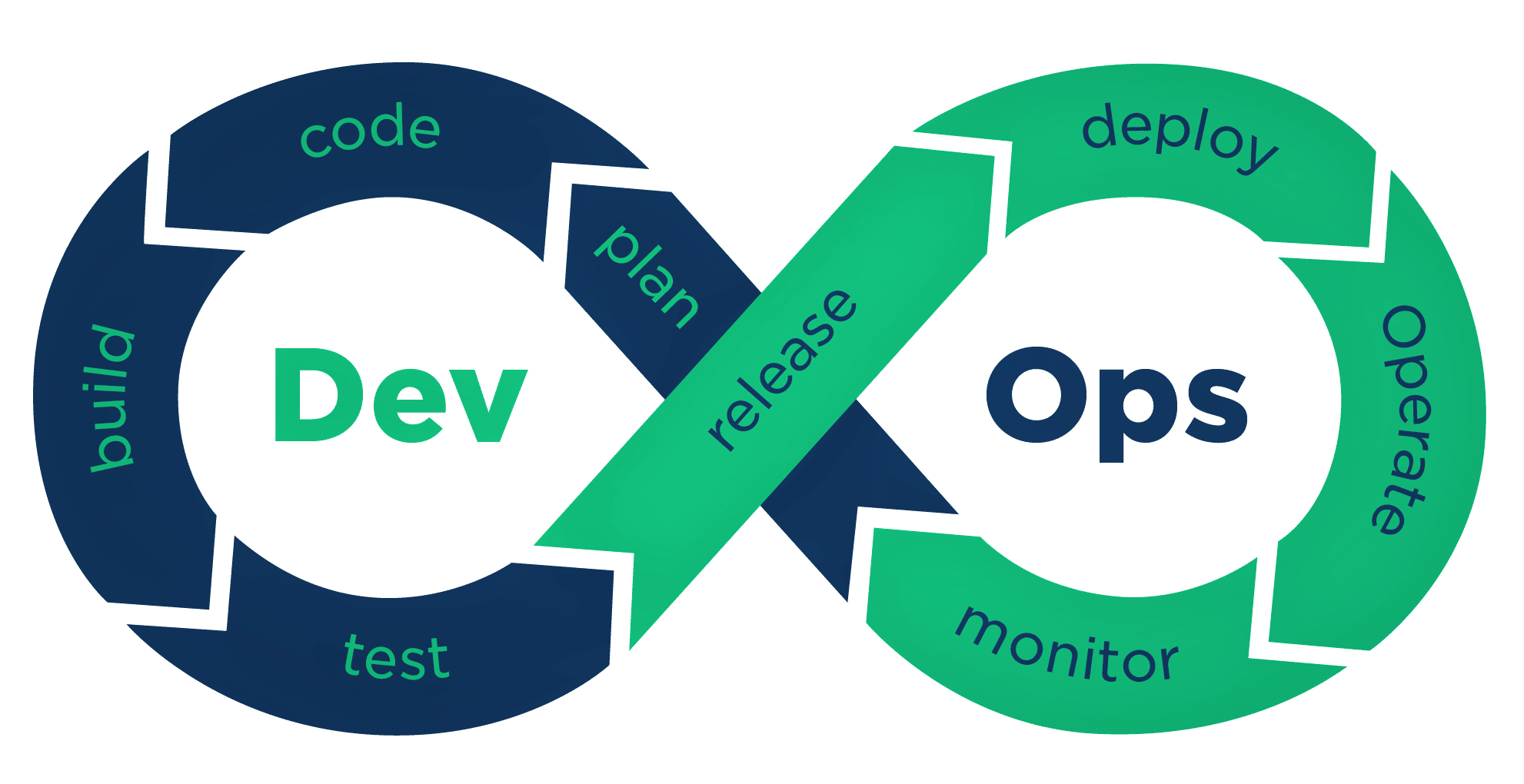

Secure by Design ARM

Sécurité intégrée dès le cycle de vie du produit, mécanismes de sécurité : attestation, démarrage sécurisé, mise à jour sécurisée.

Configuration d’un serveur écho sécurisé avec MbedTLS et Zephyr OS.

Exemple d’activités pratiques : établissement d’une connexion TLS.

Meilleures pratiques de développement sécurisé

Adoption de pratiques de développement sécurisé, utilisation de MCUboot pour la gestion de firmware.

Exemple d’activités pratiques : configuration de MCUboot.

Sécurité avancée avec ARM TrustZone

Sécurisation des applications avec les extensions TrustZone pour Cortex M, provisionnement des clés et services de sécurité intégrés.